HSM-Verwaltung und -Überwachung

Senken Sie die Betriebskosten, erhöhen Sie die Betriebszeit und verbessern Sie die Effizienz, indem Sie Ihre nShield HSMs von einem Ort aus verwalten und überwachen. Im Folgenden erfahren Sie mehr über die einzelnen Produkte.

Effiziente Lösungen für verteilte nShield HSMs

Im heutigen Umfeld verteilter IT-Lösungen sind Hardware-Sicherheitsmodule (Hardware Security Modules, HSM), die die kryptographischen Schlüssel eines Unternehmens schützen, häufig in Remote-Rechenzentren untergebracht, was für die HSM-Verwaltung eine Herausforderung darstellt und den Zugriff auf Informationen über diese betriebsnotwendige Sicherheitshardware teuer macht.

Entrust bietet eine Reihe von Verwaltungs- und Überwachungstools für nShield HSMs, die Ihnen dabei helfen, Ihre Ressourcen zu optimieren und gleichzeitig Ihre Betriebszeit zu verbessern, sodass Sie Zeit und Geld sparen.

nShield-Verwaltung und -Überwachung – Vorteile

Geringere Betriebskosten

Mit den Verwaltungs- und -Überwachungstools für nShield HSM von Entrust sparen Sie Geld für das HSM-Management und reduzieren die Reisezeit der Mitarbeiter, indem Besuche in Rechenzentren zur Verwaltung und Erfassung von Daten aus Ihren HSMs vermieden werden.

Verbesserte Reaktionsfähigkeit

HSM-Verwaltungstools geben Ihnen sofortige Sichtbarkeit und rund um die Uhr Zugriff auf Ihre Hardware-Sicherheitsmodule (Hardware Security Modules, HSMs). Sie erhalten die Informationen, die Sie benötigen, um unverzüglich auf Warnungen und Alarme reagieren zu können.

Verbesserte Effizienz

Planen Sie Last und Kapazität, Wartung, Upgrades und mehr für Ihre HSMs mit historischen Trenddaten.

Remote-Verwaltung mit nShield Erteilung

nShield HSMs werden häufig in physisch sicheren, lichtgeschützten Rechenzentren an Standorten ausgeführt, die weit von den Personen entfernt sind, die sie verwalten. Mit nShield Remote Administration können Sie Ihre HSMs verwalten – einschließlich Hinzufügen von Anwendungen, Aktualisieren der Firmware und Überprüfen des Status – wo und wann immer Sie wollen. Dies bedeutet weniger Reisen zu Rechenzentren, wodurch Sie Kosten sparen und Ihre Ressourcen optimieren können.

Vorteile von nShield Remote Administration

Risikoverringerung

Vermeiden Sie Besuche in Rechenzentren für die HSM-Verwaltung und sparen Sie so Zeit, Geld und Personalausfallzeiten.

Mehr Flexibilität

Verwalten Sie Ihre weit entfernten Off-Site nShield HSMs dank nShield Remote Administration rund um die Uhr von einem Ort Ihrer Wahl aus.

Mehr Kontrolle

Durch die Remote-Präsentation von nShield-Chipkarten können Sie die Firmware aktualisieren, den HSM-Status überprüfen, Dienstprogramme ausführen und vieles mehr.

Technische Daten

Kompatibilität und Voraussetzungen

- nShield PCIe und an das Netzwerk angeschlossene HSMs

- Security World Software ab Version 12.80 und Firmware der Version 12.50.11

- Die Remote Administration Client Software ist mit Microsoft Windows, Linux und OS X kompatibel

- Vom Kunden bereitgestellte LAN oder VPN und Fernzugriffslösung

Remote Administration Kits

Remote Administration Kits enthalten die Elemente, die für die Remote-Verwaltung auf nShield HSMs erforderlich sind. Die Kits enthalten ein oder mehrere Trusted Verification Devices (TVDs) (sichere Smartcard-Lesegeräte mit USB-Anschluss) sowie die Remote Administration Client-Software und eine Lizenz. Die Größe und der Preis der Kits richten sich nach der Anzahl der HSMs in der Anlage. Kompatible Smartcards für die Remote-Verwaltung sind separat erhältlich.

Square setzt Entrust nShield HSMs ein, um Cyber-Angreifer selbstständig zu bekämpfen

Square verwendet Entrust nShield HSMs, um die Datenintegrität und -sicherheit zu gewährleisten, strenge gesetzliche Anforderungen zu erfüllen und gleichzeitig die benötigte Leistung zu liefern.

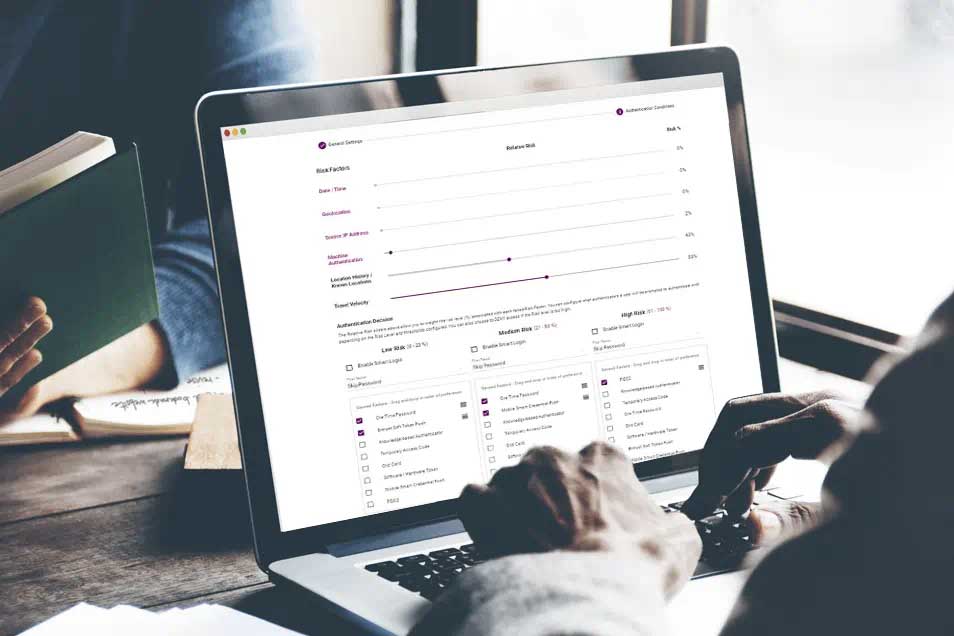

nShield Überwachung

nShield Monitor ist eine umfassende HSM-Überwachungsplattform, mit der Betriebsteams rund um die Uhr Einblick in den Status aller ihrer nShield HSMs erhalten, einschließlich derer, die sich in verteilten Rechenzentren befinden. Mit dieser Lösung können Sicherheitsteams HSMs effizient überprüfen und sofort herausfinden, ob potenzielle Sicherheits-, Konfigurations- oder Nutzungsprobleme ihre Infrastruktur beeinträchtigen könnten.

Vorteile von nShield Monitor

Reduzierung der Betriebskosten

Eliminiert die Kosten, die mit dem physischen Zugriff auf HSMs verbunden sind, um wichtige Daten abzurufen.

Optimierung der Auslastung

Zeigt Trends der HSM-Performance und -Kapazität an, um die Bereitstellungsarchitektur zu optimieren.

Verbesserte Reaktionsfähigkeit

Ermöglicht es Administratoren, rechtzeitig und zielgerichtet proaktive Korrekturmaßnahmen zu ergreifen.

Technische Daten

Zentrale Überwachungsfunktionen

nShield Monitor aktualisiert die Auslastungsstatistiken für alle HSMs jede Minute. Die Lösung generiert Warnungen auf der Grundlage von Schwellenwerten, die Sie festlegen. Wählen Sie zwischen E-Mail, SNMP, Syslog oder Web-Schnittstelle als Zustellkanal für alle Benachrichtigungen. Sie legen bestimmte Zeiträume für umfassende Analysen fest, beispielsweise die letzte Stunde, 24 Stunden, 7 Tage, 30 Tage oder benutzerdefinierte Zeitintervalle. nShield Monitor erstellt Berichte zu einer Reihe von Attributen, darunter:

- Betriebsstatus

- Physische Sicherheit und alle Manipulationsversuche

- Warnungen und Alarme

- Auslastung und Kapazität

- Konfigurationsänderungen mit Benutzerverfolgung

HSM-Kompatibilität

- nShield Edge, Solo und Connect mit Security World Software v11.72 und höher

- nShield Solo XC und Connect XC mit Security World Software v12.40 und höher

Rollenbasierte Zugriffssteuerung

nShield unterstützt drei verschiedene Benutzerrollen, um die Sicherheit zu erhöhen und eine klare Trennung von Konfigurations- und Verwaltungsaufgaben zu erreichen. Diese drei Rollen sind:

- Administrator, verwaltet die Bereitstellung

- Group Manager, steuert die Überwachung von HSM und Gruppen von HSM

- Auditor, prüft Daten und Berichte

Minimum-Spezifikation für die virtuelle Anwendung

- 2 CPUs mit jeweils 2 Kernen

- 8 GB Arbeitsspeicher

- Thin-Provisioned-Festplatten

- Kompatibel mit ESXi 5.1 und höher (VM-Version 9)

Weitere Ressourcen

nShield Connect

Die Sicherheit Ihrer Anwendungen hängt davon ab, wo Sie Ihre Schlüssel aufbewahren.

nShield Solo

Zertifizierte PCI-Express-Karten, die kryptografische Schlüsseldienste für eigenständige Server bereitstellen.

nShield 5c

Leistungsstarke, kryptoagile Hardware-Sicherheitsmodule der nächsten Generation.

Verifone

Entrust nShield HSMs sichern Kreditkartentransaktionen mit End-to-End-Datenverschlüsselung.

nShield 5s

Leistungsstarke, kryptoagile PCI-Express-Hardware-Sicherheitsmodule der nächsten Generation.

Memjet

Entrust nShield HSMs sichern die Lizenzierung und Produktion in dezentralen Betrieben.

Polycom

Entrust beschleunigt die Integration digitaler Zertifikate in Telefonen von Polycom.